黑客组织TheWizards利用IPv6实施SLACC攻击,感染用户设备并重定向流量

时间:2025-06-27 04:05

小编:星品数码网

随着网络安全问题日益严重,黑客行为的复杂性与隐蔽性也不断提高。最近,网络安全公司ESET发布了一篇引人注目的报告,揭示了一个名为TheWizards的黑客组织如何巧妙利用IPv6协议中的无状态地址自动配置(SLAAC)机制,实施所谓的“SLACC攻击”,以感染用户设备并重定向流量。

SLAAC攻击概述

IPv6的普及为网络通信带来了许多便利,其中的SLAAC功能使得设备能够在没有DHCP服务器干预的情况下自动配置其网络地址。这本是为了简化设置,以支持物联网设备的自动上网。这一特性也被黑客组织TheWizards利用,成为其攻击的切入点。

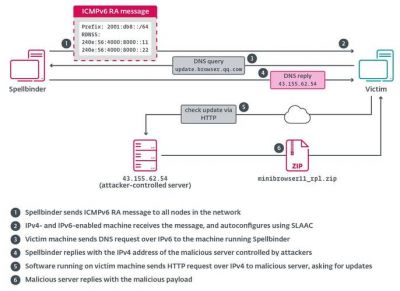

在“SLACC攻击”中,TheWizards通过一种名为“Spellbinder”的定制工具,发送伪造的路由器通告(RA)消息给附近的系统。这些伪造的消息诱导目标系统错误地将新的IPv6地址、DNS服务器以及默认网关等网络配置信息自动获取。而所配置的默认网关实际上是“Spellbinder”工具的IP地址,这使得攻击者能够攫取通信流量并将其重定向至自己控制的服务器上。

攻击传播机制

攻击的传播方式同样令人关注。TheWizards巧妙地设计了一个名为“AVGApplicationFrameHostS.zip”的压缩文件,该文件以合法软件的伪装,诱使用户下载和解压。解压后,该文件伪装成“%PROGRAMFILES%\AVG Technologies”目录,其内部包含恶意文件“wsc.dll”。这个文件借助一个合法工具“winpcap.exe”加载到内存中,从而启动“Spellbinder”攻击工具。

一旦用户的设备感染了“Spellbinder”,黑客便能够监控特定域名的流量。特别令人担忧的是,这些域名中包括了一系列颇受欢迎的中国软件更新服务器,例如腾讯、百度、迅雷等。当发现设备尝试连接这些域名时,恶意工具便会重定向流量,强行下载含有恶意代码的更新,最终安装后门程序“WizardNet”。通过这种方式,攻击者不仅可以持续监控受害者的设备,而且可以进一步安装其他恶意软件,进行更深层次的渗透。

危害影响与建议

TheWizards的“SLACC攻击”模式充分暴露了传统网络安全防护的不足。特别是在IPv6日益流行的背景下,这种利用协议本身漏洞的攻击方式对于终端用户、企业和网络服务提供商都是一种潜在威胁。

用户在下载软件时需要高度警惕,确保所下载的文件来自信任的来源。尤其是对于伪装成知名软件更新的文件,用户应多做查证,避免因一时的疏忽而导致设备被感染。

企业和网络服务提供商应当加强对IPv6协议的安全防护,定期进行网络安全审计,及时修补发现的漏洞。应当对网络流量进行监控,特别是针对伪造的路由器通告进行异常检测,提高对网络异常行为的响应能力。

在当今这个网络环境中,安全威胁层出不穷,细微处的漏洞往往成为黑客利用的突破口。TheWizards利用IPv6协议执行的SLACC攻击提醒我们,在网络安全管理中,必须时刻保持警惕,采取多层次的防御策略,以应对日益复杂的网络安全挑战。希望所有的互联网用户都能加强自我保护意识,同时网络安全行业也应不断进步,以应对新的攻击技术,保护我们的信息安全。